「vvvウィルス」が増加中!警視庁も「添付ファイル開かないで」と注意を呼び掛けています。

開かないでください!昨夜から以下のようなメールが出回っています。添付ファイルを開いて実行すると、ウィルスに感染して、パソコンのデータが暗号化されてしまいます。身に覚えのないメールの添付ファイルは絶対に開かないでください! pic.twitter.com/llbhrw2FYy

— 警視庁犯罪抑止対策本部 (@MPD_yokushi) 2015, 12月 10

出典:twitter.com

目次

12月8日の夜から出回り始めた

警視庁犯罪抑止対策本部がTwitterで、ランサムウェアに感染するメールが12月8日夜から出回っているとして注意を喚起しています。また、スロバキアのセキュリティベンダーESETも、「vvvウイルス」の感染を試みるばらまき型メール攻撃の検出数が、同じく12月8日以降に増加しているとして注意を呼び掛けています。

ファイルの拡張子を「.vvv」に置き換えるのが特徴

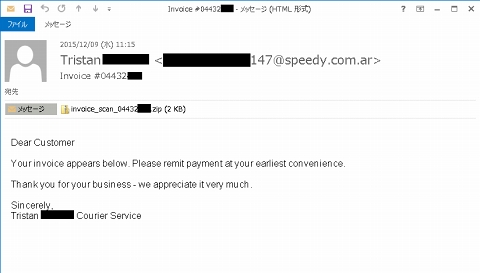

ESETでは、請求書を偽装したメールの添付ファイルがランサムウェアをダウンロードして実行する仕組みを持っていることを確認したそうです。「FileCoder.FJ」(別名:CryptoWall 4)と呼ばれるランサムウェアで、PC内のファイルに暗号化を施し、ファイルの拡張子を「.vvv」に置き換えるのが特徴だといいます。

出典:internet.watch.impress.co.jp

日本での検出数が世界で最多

ESETによると、ばらまき型メールに添付されていたダウンローダー「JS/TrojanDownloader.Nemucod」は、亜種を含めると、日本での検出数が世界で最も多いと発表しています。12月8日以降、検出数が急激に増加。12月3日から9日までの1週間において、日本で検出されたウイルスの約36.6%を占めているそうです。

「Invoice」「Payment」等といった請求書関連のメールを偽装

トレンドマイクロによると、このスパムメールの多くは「Invoice」「Payment」といった請求書関連のメールを偽装しているといいます。

出典:internet.watch.impress.co.jp

件名の文字列や数字列を微妙に変えたり、添付ファイルのファイル名とハッシュ値を変えたりしながら攻撃を継続しており、セキュリティベンダーによる検出を逃れようとする様子が伺えるそうです。

また、日本への流入が増加しているとされるメールは、「配達サービスからの請求書」を装ったもので、タイトルや本文は英語。日本人をターゲットとしているわけではないようだとしています。

感染しないために…

トレンドマイクロでは、感染しないための心得を以下のように述べています。

今回の手口の場合、当然ながらメールを受け取っただけでは感染しません。攻撃者の視点から見た場合、メール受信者をランサムウェアに感染させるためには、添付されているZIPファイル内のJavaScripファイルをダブルクリックさせることが必要です。その際、警告ダイアログが表示されますので、そこでも『はい』をクリックさせる必要があります。受信者は、この複数のクリックに至る間のどこかで『不審』に気付き、思いとどまることができれば、感染を防げます。身を守るためには、インターネットから取得したファイルは、興味深くても、自分にとって必要だと思えた場合でも、不用意に実行しないことが大切です。またいかなる時でも警告が出た場合には無視せず、本当に『はい』ボタンを押す必要があるのか、一旦深呼吸をしてよく考えましょう。

(この件に対して寄せられていた声)

@MPD_yokushi 先週末から話題になってる.vvvになるやつですね

広告からの感染も報告されているので、FlashやJavaの更新もしないと危険みたいです

— TKG238@アイモバi終了だと……!? (@TKG238) 2015, 12月 10

出典:twitter.com

@MPD_yokushi @STAR_ac_jp このウイルスメール私宛にも2通ぐらい来ましたね…開かずに削除しましたが

— crypton_wat (@vocaloid_cv_cfm) 2015, 12月 10

出典:twitter.com

@MPD_yokushi どうも身代金型のウィルスぽい。VVVウィルスは急速に拡散されてますね。

— Silver 15 (@Networks20) 2015, 12月 10

出典:twitter.com

@MPD_yokushi 昨夜どころか少なくとも先週から来てますよ。 Gmailが弾いてるけど。

— いくえふめい (@protoage) 2015, 12月 11

出典:twitter.com

くれぐれも、身に覚えのないメールの添付ファイルは絶対に開かないようにしましょう!

出典:internet.watch.impress.co.jp